Istnieje stare, ale wciąż aktualne powiedzenie: „Firmy dzielą się na te, które robią backup i na te, które będą go robić„. Problem w tym, że wielu przedsiębiorców przekonuje się o jego prawdziwości dopiero po awarii, ataku ransomware lub przypadkowym usunięciu danych. Dodatkowo często okazuje się, że nawet jeśli „backup był”, to nie spełniał swojej roli!

BACKUP I ARCHIWIZACJA – TO NIE TO SAMO

Choć pojęcia te bywają używane zamiennie, w praktyce oznaczają zupełnie różne procesy. Backup to regularne tworzenie kopii zapasowych danych w celu ich szybkiego odtworzenia. Jego głównym celem jest zapewnienie ciągłości działania firmy po awarii, ataku cybernetycznym lub błędzie użytkownika. Archiwizacja natomiast służy do długoterminowego przechowywania danych, które nie są już aktywnie wykorzystywane, ale muszą być zachowane z powodów prawnych, podatkowych lub biznesowych.

KONSEKWENCJE BRAKU KOPII ZAPASOWEJ

Brak backupu (lub jego niewłaściwa konfiguracja) może prowadzić do bardzo realnych problemów:

- przestoje w pracy firmy,

- utrata danych Klientów i dokumentów finansowych,

- kary finansowe i problemy prawne (RODO, prawo podatkowe),

- utrata reputacji i zaufania Klientów,

- wysokie koszty odtwarzania danych lub konieczność zaczynania od zera.

DLACZEGO SAM BACKUP TO CZASEM ZA MAŁO?

Częsty błąd firm polega na założeniu, że kopia zapasowa automatycznie pełni rolę archiwum. Tymczasem:

- backupy mogą być nadpisywane,

- dane nie zawsze są chronione przed modyfikacją,

- brak jest odpowiednich polityk retencji.

Dlatego nowoczesna ochrona danych powinna łączyć backup i archiwizację w spójną strategię.

ZASADY TWORZENIA DOBREGO BACKUPU

Skuteczny backup to nie tylko „jakaś kopia danych”. Dobrze zaprojektowana strategia powinna opierać się na kilku kluczowych zasadach:

- ZASADA 3-2-1 – co najmniej 3 kopie danych, na 2 różnych nośnikach, z 1 kopią poza główną lokalizacją,

- Regularność – kopie wykonywane automatycznie i często,

- Testy odtwarzania – backup, którego nie da się przywrócić, jest bezwartościowy,

- Ochrona przed ransomware – izolacja kopii, wersjonowanie, niezmienność danych,

- Jasne polityki retencji – inne dla backupu operacyjnego, inne dla danych archiwalnych.

Dopiero spełnienie tych warunków daje realne bezpieczeństwo.

DLACZEGO PRZECHOWYWANIE BACKUPU W RÓŻNYCH LOKALIZACJACH JEST TAK WAŻNE?

W marcu 2021 roku miał miejsce pożar w centrum danych OVHcloud w Strasburgu. W wyniku pożaru całkowicie zniszczony został jeden z budynków serwerowych, a sąsiedni poważnie uszkodzony, co doprowadziło do utraty tysięcy serwerów i danych klientów. Tysiące usług internetowych, w tym strony komercyjne i instytucjonalne, stały się niedostępne na wiele dni.

Ten przykład pokazjue, jak krytyczne jest posiadanie kopii zapasowych przechowywanych w odrębnej lokalizacji geograficznej. Incydent przypomina, że niezależnie od skali i renomy firmy, awaria fizyczna infrastruktury może spowodować dramatyczne konsekwencje, jeśli backupy nie są odpowiednio dystrybuowane. Wynoszenie kopii zapasowych poza główną siedzibę firmy jest koniecznością dla zapewnienia ciągłości biznesowej i ochrony danych.

JAKIMI NARZĘDZIAMI MOŻNA ZROBIĆ DOBRY BACKUP I ARCHIWIZACJĘ?

Xopero Unified Protection pozwala zabezpieczyć dane firmy w sposób kompleksowy m.in. poprzez:

- Backup stacji roboczych, serwerów i maszyn wirtualnych,

- Ochronę środowisk Microsoft 365 (Exchange, OneDrive, SharePoint),

- Centralne zarządzanie kopiami zapasowymi i politykami retencji,

- All-in-ONE – Idealne połączenie sprzętu, oprogramowania Xopero ONE do backupu i centralnego zarządzania z gwarancją kompatybilności,

- Plug&Play – Skonfigurowany backup appliance dostarczany w modelu plug & play, gotowy do pracy od razu po wpięciu do sieci,

- Hermetyczny system – najwyższy poziom ochrony przed wszelkiego rodzaju cyberzagrożeniami np. atakami Ransomware i złośliwym oprogramowaniem.

Dzięki temu backup przestaje być tylko „ubezpieczeniem na wszelki wypadek”, a staje się realnym elementem bezpieczeństwa biznesu.

NAKIVO Backup & Replication bardzo dobrze uzupełnia krajobraz rozwiązań do ochrony danych, szczególnie w środowiskach wirtualnych i hybrydowych. To narzędzie często wybierane przez organizacje, które potrzebują wydajnego backupu i replikacji, ale bez złożoności typowej dla rozwiązań klasy enterprise. Typowe zastosowania NAKIVO:

- backup i replikacja środowisk VMware oraz Hyper-V,

- szybkie odtwarzanie maszyn wirtualnych (Instant VM Recovery),

- replikacja między lokalizacjami jako element wysokiej dostępności,

- backup do repozytoriów dyskowych, NAS oraz chmury,

- proste mechanizmy archiwizacji oraz backupu air-gap – możliwość skopiowania backupu na zewnętrzny nośnik

Warto jednak podkreślić, że NAKIVO koncentruje się głównie na backupie i replikacjii dlatego świetnie sprawdza się jako:

- warstwa operacyjna zapewniająca szybki powrót do działania,

- uzupełnienie środowisk, w których archiwizacja długoterminowa np. na biblioteki taśmowe realizowana jest innym narzędziem.

Commvault – enterprise’owa ochrona danych w dużych środowiskach IT. Commvault to kompleksowa platforma klasy enterprise do backupu, odzyskiwania, archiwizacji i zarządzania danymi w dużych, złożonych środowiskach IT. Rozwiązanie pozwala na:ochronę serwerów fizycznych i wirtualnych (VMware, Hyper-V)

- baz danych (SQL, Oracle, SAP HANA),

- aplikacji biznesowych (Exchange, SharePoint),

- środowisk chmurowych i SaaS (Microsoft 365, Google Workspace, AWS, Azure, Google Cloud).

Kluczowym wyróżnikiem Commvault jest jego modularna architektura, umożliwiająca centralne zarządzanie backupami przez CommServe, rozdzielenie obciążenia poprzez MediaAgentów oraz elastyczne skalowanie magazynów danych. Platforma oferuje zaawansowane funkcje, takie jak deduplikacja danych, kompresja, szyfrowanie, automatyczne polityki backupowe, harmonogramowanie kopii oraz pełne disaster recovery. Dzięki temu możliwe jest projektowanie złożonych strategii ochrony danych – od przywracania pojedynczych plików, przez całe maszyny wirtualne, po systemy krytyczne dla biznesu – przy zachowaniu spójnych RTO i RPO.

Commvault wyróżnia się także możliwościami integracji i automatyzacji, umożliwiając tworzenie spójnych polityk backupowych obejmujących różnorodne systemy, aplikacje i lokalizacje, w tym chmurę publiczną i hybrydową. W praktyce oznacza to, że organizacje korzystające z Commvaulta mogą zarządzać całym cyklem życia danych – od tworzenia kopii, przez archiwizację, po odtwarzanie w scenariuszach awaryjnych – w jednej, spójnej platformie.

CO WYBRAĆ? XOPERO, NAKIVO CZY COMMVAULT?

Wybór narzędzia do backupu zależy od charakteru środowiska IT i potrzeb biznesowych. Xopero Unified Protection świetnie sprawdza się w firmach i instytucjach, które potrzebują prostego, elastycznego narzędzia do backupu i archiwizacji danych – również w chmurze i Microsoft 365. Nakivo jest z kolei idealny w środowiskach wirtualnych VMware i Hyper-V, gdzie kluczowe są szybkie backupy maszyn wirtualnych, efektywne wykorzystanie storage’u oraz prostota obsługi. Nakivo sprawdza się w firmach, które przede wszystkim potrzebują niezawodnego i lekkiego narzędzia do ochrony wirtualizacji, bez rozbudowanych funkcji enterprise’owych. Z kolei Commvault to rozwiązanie klasy enterprise, często wybierane w dużych organizacjach, gdzie archiwizacja taśmowa i rozbudowane polityki danych są kluczowym elementem infrastruktury.

CO Z ARCHIWIZACJĄ?

Archiwizacja danych to proces przenoszenia starszych, rzadko używanych lub regulacyjnie wrażliwych informacji do długoterminowego, bezpiecznego magazynu. Celem jest odciążenie głównych systemów produkcyjnych, zmniejszenie kosztów przechowywania oraz zapewnienie zgodności z wymogami prawnymi, np. RODO czy regulacjami finansowymi. Jednym z najpopularniejszych sposobów przechowywania archiwów są biblioteki taśmowe. Taśmy od lat pozostają niezawodnym i ekonomicznym rozwiązaniem do długoterminowego backupu i archiwizacji. Główne zalety bibliotek taśmowych to:

- niski koszt przechowywania w porównaniu z dyskami, zwłaszcza przy dużych wolumenach danych,

- trwałość i bezpieczeństwo – dane na taśmach mogą być przechowywane wiele lat, odporne na awarie systemów i ataki cybernetyczne, w tym ransomware. Ponad to taśmy z krytycznymi dla organizacji danymi można przechowywać w innej lokalizacji (lub nawet kilku różnych) i zamknąć je w sejfie,

- skalowalność – biblioteki taśmowe pozwalają na łatwe zwiększanie pojemności poprzez dodanie kolejnych kaset,

- hierarchiczne zarządzanie danymi – najczęściej używane dane pozostają na szybkim storage, a mniej aktywne są przenoszone na taśmę.

W praktyce archiwizacja na taśmach jest szczególnie przydatna dla firm, które muszą przechowywać dane przez wiele lat lub potrzebują fizycznej kopii offline jako elementu strategii bezpieczeństwa, jako disaster recovery. Choć technologie dyskowe i chmurowe zyskują popularność, biblioteki taśmowe pozostają solidnym i ekonomicznym uzupełnieniem systemów backupowych.

„Firmy dzielą się na te, które robią backup i na te, które będą go robić„

Backup i archiwizacja to dwa różne, ale wzajemnie uzupełniające się elementy ochrony danych. Brak któregokolwiek z nich może mieć poważne konsekwencje dla firmy. Jeśli Twoja organizacja należy jeszcze do tej drugiej grupy z cytatu – to najwyższy czas to zmienić, zanim zmusi Cię do tego awaria.

Autor: Radosław Wojtalewicz, Inżynier Systemowy w NGE Polska

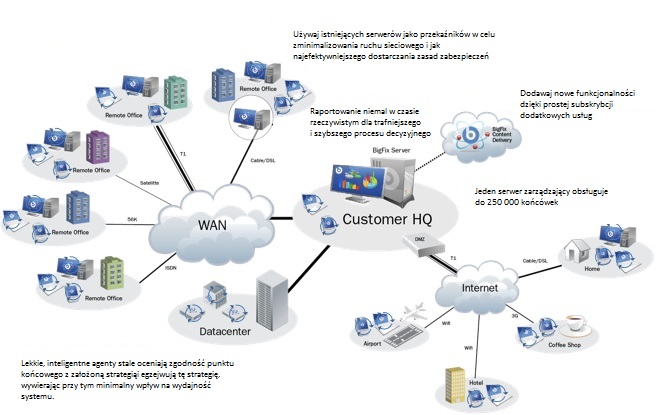

Uzyskanie poziomu partnerskiego GOLD wiąże się z dodatkowymi korzyściami, w tym z dostępem do rozszerzonych programów partnerskich, co przekłada się na konkurencyjne warunki handlowe, lepsze wsparcie projektowe oraz jeszcze szybszą realizację wdrożeń.

Uzyskanie poziomu partnerskiego GOLD wiąże się z dodatkowymi korzyściami, w tym z dostępem do rozszerzonych programów partnerskich, co przekłada się na konkurencyjne warunki handlowe, lepsze wsparcie projektowe oraz jeszcze szybszą realizację wdrożeń.